El reCAPTCHA es un sistema de Google que permite analizar y evaluar cómo los usuarios interactúan dentro de un sitio web y así determinar de forma automática si se trata de un ser humano o de un bot.

Por si no lo sabías, un sitio web público en internet puede ser visitado por una persona (humano) o por un sistema automatizado (robot, bot, scraper, crawler, etc).

¿Cuál es el problema de un bot al visitar un sitio web?

Existen bots benignos y malignos. Los bots benignos son aquellos que ayudan a comprender y mejorar un sitio web y en general a mejorar internet. Los bots benignos no son un problema en la mayoría de los casos.

Por otro lado, los bots malignos son todo lo contrario, ya que en vez de mejorar internet, se encargan de generar basura de información, crear SPAM, afectar s los sitios web e internet en general.

¿Cómo afectan los bots malignos a una web?

Comúnmente, la manera en la que afecta un bot en internet es a través de la generación de SPAM, inyección de información basura y creación de enlaces (links).

Esto lo hacen mediante el uso de los formularios sin protección reCAPTCHA que se encuentran dentro de cada sitio web accesible públicamente.

Ejemplo de formularios donde los bots malignos atacan

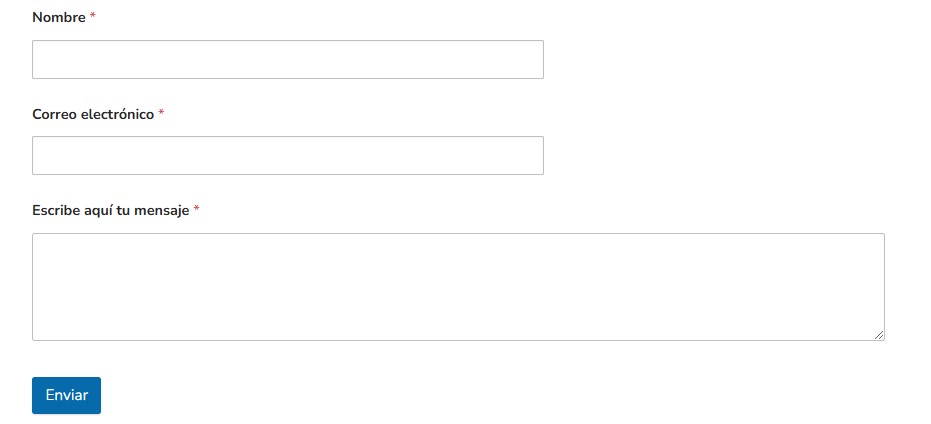

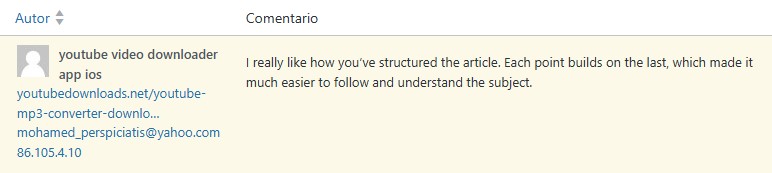

Formularios de contacto o de captación de información de leads dentro de un sitio web sin protección reCAPTCHA.

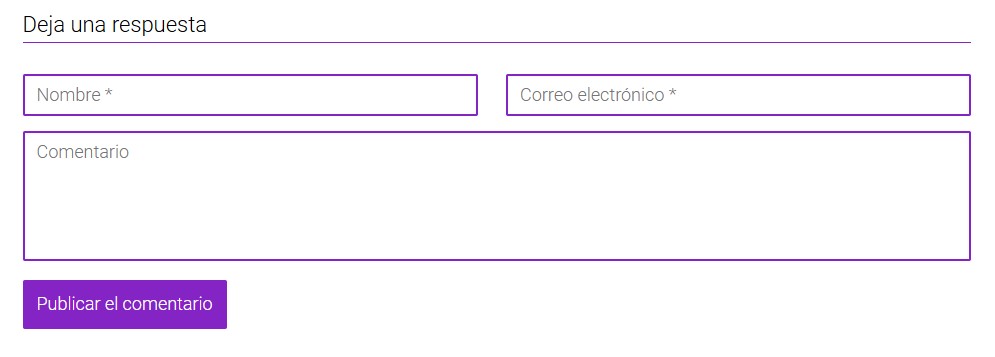

También los bots malignos inyectan SPAM, enlaces o información basura, mediante los formularios que sirven para dejar comentarios, ya sea dentro de una landing o dentro de una nota pública de blog.

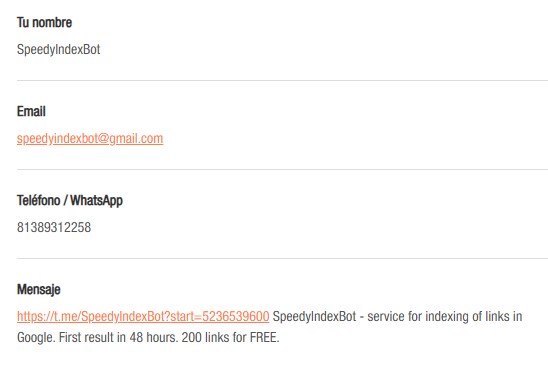

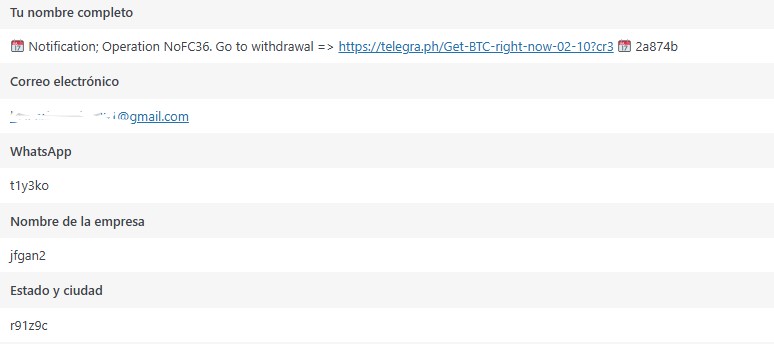

Ejemplo de la información que inyectan los bots malignos a través de formularios dentro de un sitio web

En seguida te presento algunos ejemplos de cómo los bots generan información basura.

Caso práctico en un sitio web sin reCAPTCHA

En agosto del 2024 liberé un sitio web con la finalidad de atraer alto volumen de tráfico calificado para un proyecto personal.

Decidí no colocar el sistema de reCAPTCHA en los formularios del sitio.

Conformo pasaban los meses noté que paulatinamente los bots malignos comenzaban a aprovechar mis formularios para inyectar SPAM.

Aquí el ejemplo:

Así avanzaron los meses desde agosto 2024 a diciembre 2024. Los bots hacían su labor de forma esporádica y lo que yo hacía era simplemente eliminar de forma manual cada mensaje, lead o comentario de SPAM que se generaba.

A partir de febrero 2025 me percaté de que los bots comenzaron a enviar formularios de manera sistemática con mayor frecuencia. En la siguiente imagen puedes comprobar cómo se hacía el envío de formularios cada minuto.

¿Qué ocurre cuando un bot maligno comienza a inyectar información de forma sistemática en una web?

En este experimento me di cuenta de que cuando un bot descubre un formulario que no está protegido con reCAPTCHA, va a comenzar a explorar en toda la web para tratar de encontrar más formularios vulnerables sin protección, para tratar de inyectar la mayor cantidad de SPAM posible a través de ellos.

Dentro de este sitio web personal, hasta este momento tenía publicados 4 formularios.

Los 4 formularios de esta web estaban configurados para que de manera automática realizaran el envío de 2 correos electrónicos: un envío era para mandar la notificación de un nuevo registro hacia mi cuenta de email de administración de esta web, y el otro era un email de bienvenida que se enviaba al lead que se había registrado en ese momento.

Así que lo que hizo el bot fue comenzar a llenar de manera automatizada y de forma recurrente mis 4 formularios.

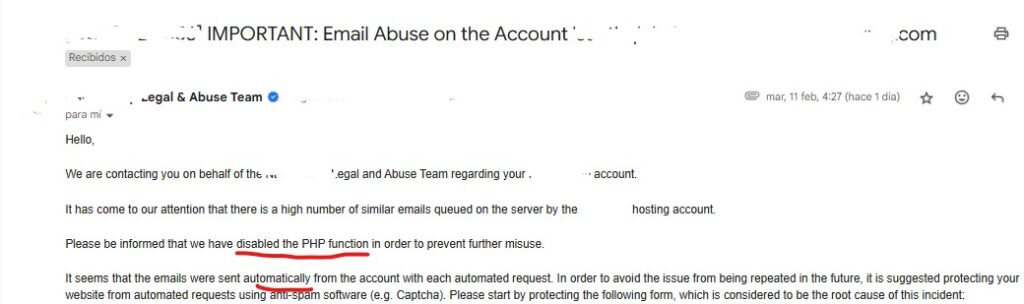

Dentro de mi web estaba configurado un proceso de envío de correo automático mediante el propio sistema de envío de correos PHP del servidor que mi proveedor de hosting tiene habilitado.

Así que lo que ocurrió fue que, al presentarse una cantidad de envío de correos fuera de los parámetros normales, mi proveedor de hosting deshabilitó el servicio de email PHP, ya que tiene implementado un sistema de protección.

Al habilitarse este sistema de protección, los correos electrónicos dejan de enviarse aún y cuando un nuevo lead se ha registrado.

Adicionalmente, mi proveedor me mandó un email con la notificación importante de lo que estaba ocurriendo.

En resumen, dejaron de llegarme correos electrónicos de los envíos de mis 4 formularios a mi cuenta de correo de administración, así como también se dejaron de enviar correos a las direcciones de email que se registraban en dichos formularios.

1. Saturación del sistema de envío de correos

Lo primero que puede ocurrir cuando un bot maligno inyecta información sistemática es saturar el servicio de envío de correos electrónicos de tu sitio web. Por lo que si no te das cuenta de ello a la brevedad, tus leads no van a recibir notificaciones automáticas después de que se registran en tus formularios, como era mi caso.

Además, dejas de recibir alertas de recepción de leads en tu cuenta de correo electrónico, porque el mismo sistema de envío de emails se deshabilitará. Así pueden pasar los días, o las semanas, y repercutir en pérdidas para tu flujo de conversión de leads.

2. Saturación de la base de datos de tu sitio web

Cuando un bot maligno realiza esta inyección de información, lo hace tan rápido como es posible, así como en la mayor cantidad posible, por lo que tu sistema de base de datos entra en riesgo, así como la capacidad de almacenamiento de tu hosting se ve afectada.

Lo anterior se debe a que cada registro que inyecta el bot, ocupa espacio, tanto dentro de tu sistema gestor de base de datos como del uso de memoria de tu disco físico de almacenamiento, y dependiendo del plan que tengas contratado con tu proveedor de hotsting se convierte en un problema por la falta de espacio.

Esta incidencia puede ser grave, porque es posible que se consuma todo el almacenamiento de tu hosting y en consecuencia, tu web dejaría de funcionar, a menos que limpies todos los registros o en algunos casos, tengas que contratar un plan con mayor almacenamiento para poder seguir operando tu web.

3. Sitio web más lento en cargar

En mi caso es un sitio web pequeño en el volumen de URLs (páginas/secciones), por lo tanto, las características de almacenamiento y rendimiento de mi hosting son las necesarias y suficientes para su demanda, pero al presentarse una saturación de memoria o de base de datos, el sitio web comienza a presentar lentitud en la respuesta que ofrece, ya que, al tener saturada la base de datos, es más lento realizar las consultas, por lo tanto, el sitio web en general responderá con lentitud y se percibe un tiempo de carga más lento.

Recuerda que un sitio web con un tiempo de carga lento afecta la experiencia de usuario UX, por lo tanto, puede impactar de manera negativa en la conversión de tus prospectos, leads, suscriptores o pedidos de eCommerce.

¿Cuántos registros fueron inyectados por el bot maligno en mi web?

Como te decía, en esta web tenía habilitados 4 formularios, el bot maligno descubrió los 4 formularios y en todos inyectó registros automatizados para hacer Phishing.

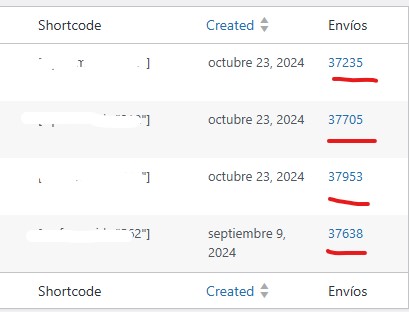

En la siguiente imagen te muestro los formularios, y como podrás ver en cada uno se inyectaron poco más de 37 mil registros, dando un total de más de 148 mil registros con «basura» de información SPAM.

¿Por qué considero que era un caso de Phishing?

De acuerdo con el sitio oficial de IBM, el Phishing se define así:

Los ataques de phishing emplean correos electrónicos, mensajes de texto, llamadas telefónicas o sitios web fraudulentos para engañar a las personas para que compartan datos confidenciales, descarguen malware o se expongan a la ciberdelincuencia.

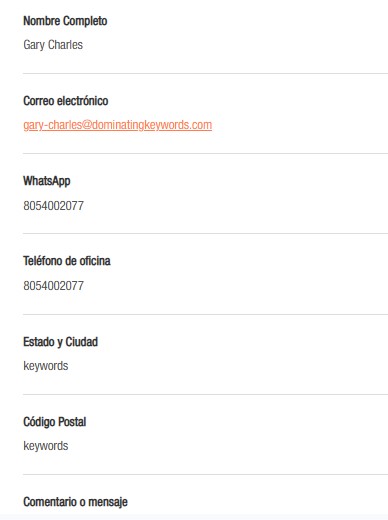

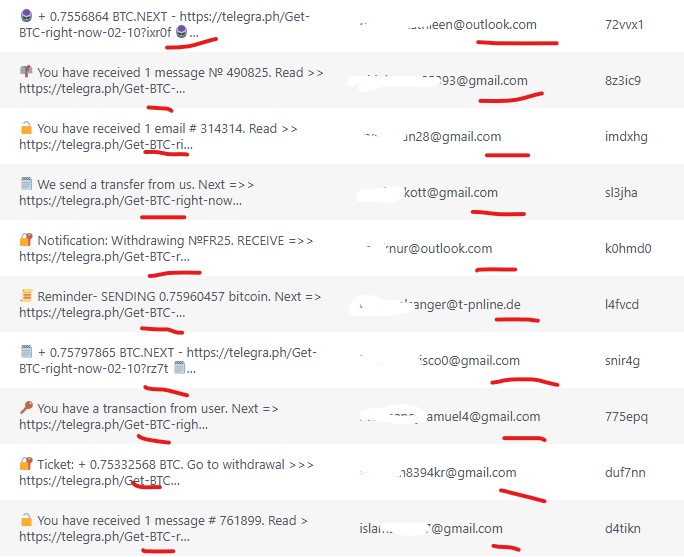

Al analizar los registros, el bot incrustaba un correo electrónico diferente en cada uno de los más de 148 mil envíos que hizo. En seguida un ejemplo en la imagen siguiente.

Recuerda que mis formularios hacen un envío automático de mensaje por correo electrónico después de que se registra un lead, dicho mensaje se envía a la dirección que se registra.

En este caso, gran parte de esos correos electrónicos que se registraron, recibían un mensaje por correo electrónico desde mi web. Dentro de ese mensaje de correo aparecía la información que se observa a la izquierda de la imagen superior. Como puedes darte cuenta, el mensaje incluye un enlace (link).

Por lo tanto, lo que estaba haciendo este bot maligno era usar la identidad de mi web para enviar mensajes a diferentes direcciones de correo, y dentro de cada mensaje incluía un link. Así que, de acuerdo con la definición, estaba suplantando mi identidad para hacer llegar mensajes a diferentes personas usando el sistema de envío de correos de mi sitio.

Este es un caso, de cómo los bots malignos operan. Hay muchas otras formas de hacer Phishing, yo supongo que esto que ocurrió en mi web es un caso de muchos otros.

¿Cómo lo solucioné con el sistema reCAPTCHA?

El sistema reCAPTCHA funciona para identificar cuando en realidad un humano está haciendo uso de un formulario y cuando no es un humano, sino un bot.

Así que al habilitar el sistema de reCAPTCHA, es posible bloquear la inyección de información a través de los formularios en mi sitio web.

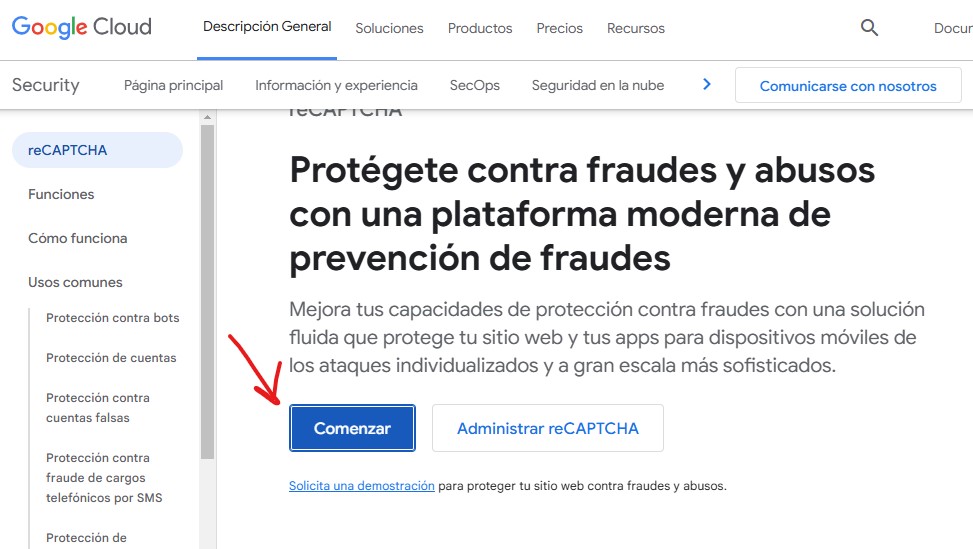

Paso 1: Crear una cuenta en Google reCAPCHA

Lo primero que hice fue crear una cuenta en Google reCAPTCHA aquí: https://www.google.com/recaptcha/

Dando clic en el botón Comenzar.

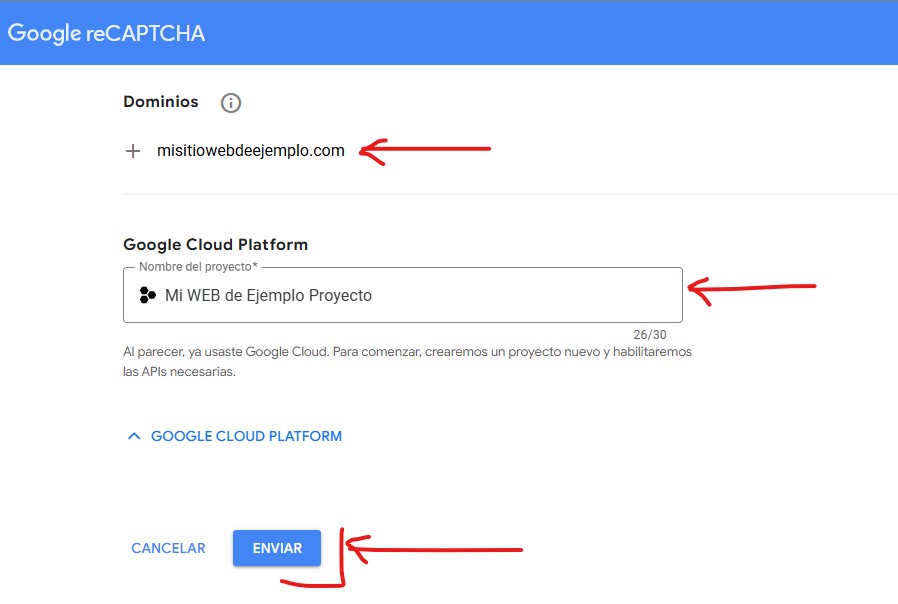

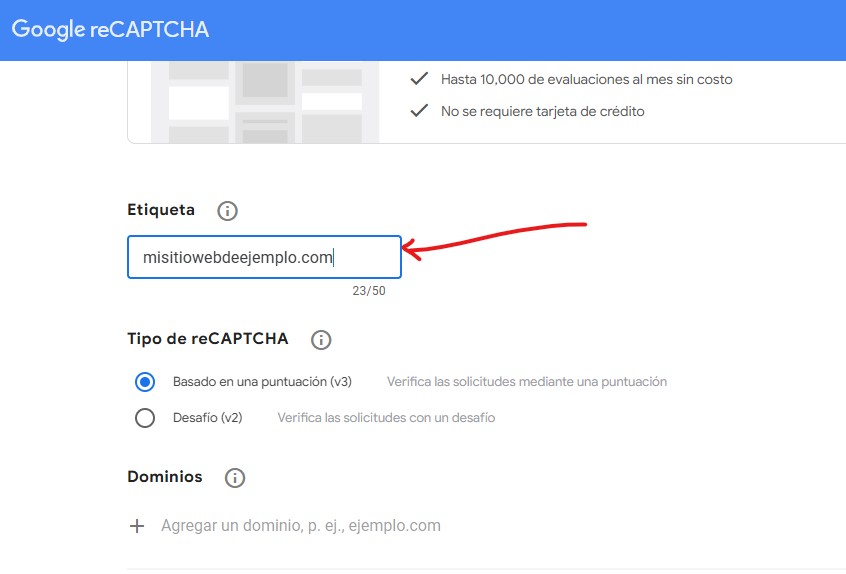

Paso 2: Llenar los datos del proyecto

En seguida vas a comenzar a capturar los datos del proyecto.

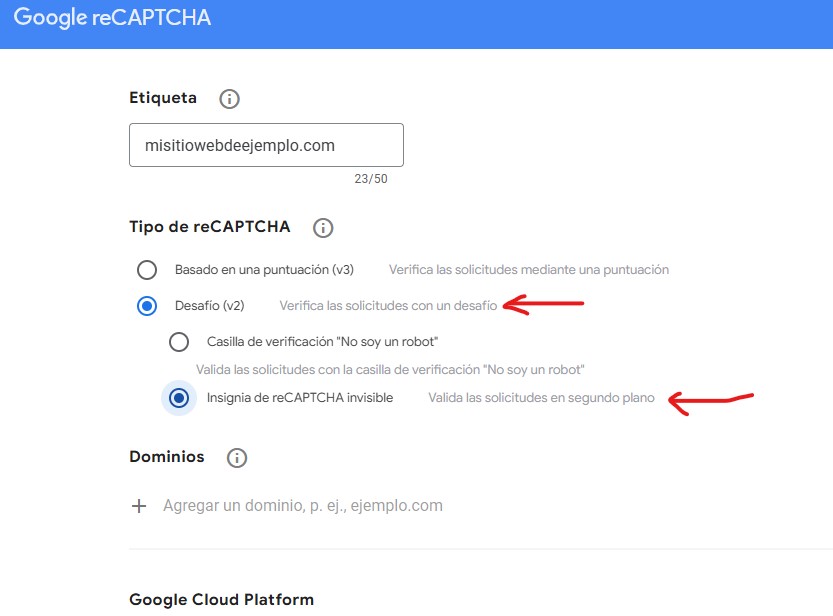

Primero colocas una etiqueta. Esta etiqueta es para identificar tu proyecto, así que colocas el nombre del sitio web con tu dominio. Por ejemplo, yo estoy usando la etiqueta: misitiowebdeejemplo.com

A continuación tienes diversas opciones para configurar tu reCAPTCHA. En mi caso yo usé la opción Desafío (v2) y la opción de Insignia reCAPTCHA invisible.

Por último agregas tu dominio, el nombre del proyecto y das clic en el botón Enviar.